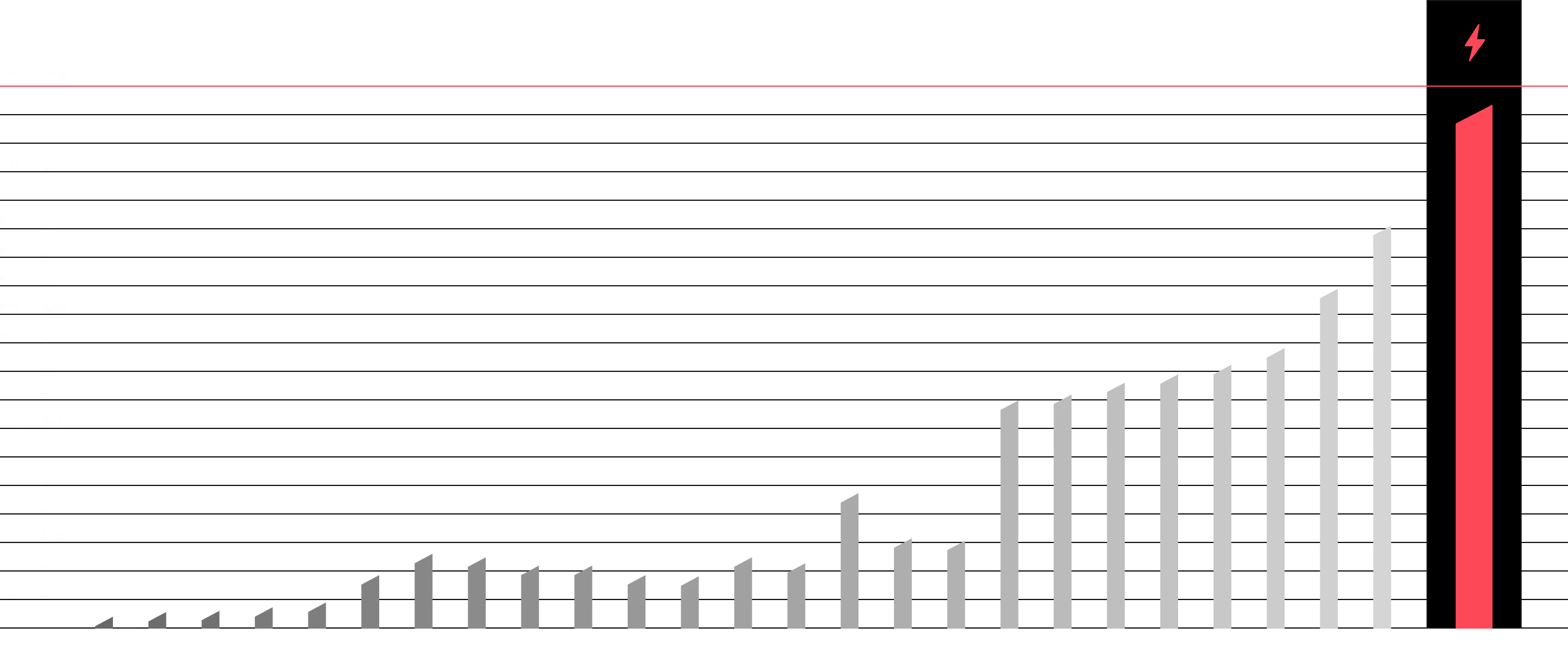

Dla Zarządu i C-Level przygotowujemy strategiczny pulpit menedżerski. Prezentuje on kluczowe wskaźniki, takie jak ogólny Risk Score firmy, trendy w powstawaniu nowych podatności oraz najczęstsze wektory ataków. To widok "z lotu ptaka", który pozwala na szybką ocenę sytuacji i podejmowanie świadomych decyzji biznesowych, wspierany przez analizy naszej technologii Fuse AI.

Dla Zespołu IT i Inżynierów każda podatność to konkretne, wykonalne zadanie. Nasz system integruje się z platformami takimi jak Jira, automatycznie tworząc zgłoszenia zawierające szczegółowy opis techniczny, precyzyjne rekomendacje naprawcze oraz przypisane priorytety i SLA. To widok operacyjny, który zamienia analizę w działanie.